走馬瀨農場

出自KMU Wiki

| 在2009年5月14日 (四) 10:40所做的修訂版本 (編輯) Lobezno (對話 | 貢獻) (→三、心得報告) ←上一個 |

當前修訂版本 (2009年5月14日 (四) 10:45) (編輯) (撤銷) Lobezno (對話 | 貢獻) |

||

| 第55行: | 第55行: | ||

| 莊峻鴻: | 莊峻鴻: | ||

| :這讀書會是配合我們專題所創立的,當初對於我們專題的內容真的是一知半解,但透過這幾個月下來的導讀及實際操作後,對於Smart Card Crypto 的資訊也略知一二啦,像是如何寫一個RSA的加解密程式或是寫一個Socket去傳輸公開金鑰給對方,解開我們所加密的資料,這些都對我們的專題上有很大的幫助。 | :這讀書會是配合我們專題所創立的,當初對於我們專題的內容真的是一知半解,但透過這幾個月下來的導讀及實際操作後,對於Smart Card Crypto 的資訊也略知一二啦,像是如何寫一個RSA的加解密程式或是寫一個Socket去傳輸公開金鑰給對方,解開我們所加密的資料,這些都對我們的專題上有很大的幫助。 | ||

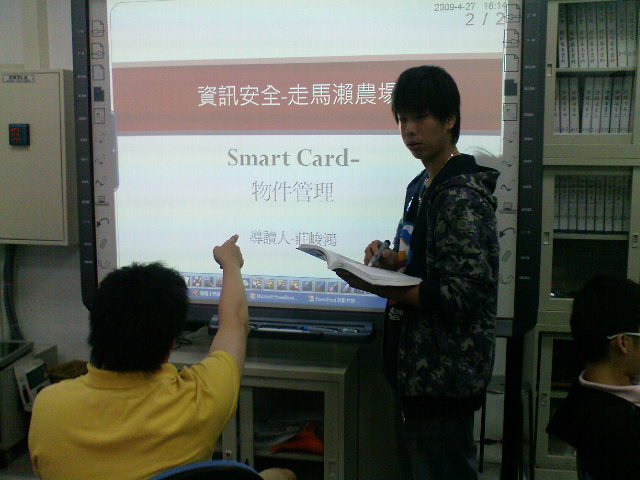

| + | [[Image:DSC.jpg]] | ||

當前修訂版本

[編輯] 一、前言

台灣現在已經是高度資訊化的社會,舉凡各行各業運用資訊科技的普及率相當的高,但是資訊安全的概念卻相當的缺乏或錯誤,一般常以為只要安裝防毒軟體就能夠保障資料不被竊取、盜用,但卻都忽略了正確的使用方式才是避免被入侵的最主要方法,如何利用資訊科技來建立安全的使用環境是我們想要發展的目標。

[編輯] 二、內容摘要

網路發展的快速,使得在網際網路中的安全性就顯得相當重要。在本書中,作者研討將網路安全性的問題運用在smart card中,這正是我們讀書會所要研究的問題。 在運用smart card之前,首先要了解如何在資訊安全建構於安全的標準上。而加密演算法主要分為對稱加密法和非對稱加密 法。在對稱加密法中,現今較常運用的為DES、AES加密法;非對稱加密法則為RSA加密法。以下簡單介紹上述加密法。

DES加密法:

- DES(Data Encryption Standard)的前身,是在1970年代初期,由美國IBM公司所發展出來的LUCIFER

演算法。美國國家標準局(後來改名為國家標準與技術協會,NIST)在1973年公開徵求國家加密標準的提案,結 果IBM所提交出去的改良式LUCIFER演算法最佳,因此在1977年被採用而成為資料加密標準(DES)。DES的加密 方法為區塊加密法,是對一定區塊大小的明文/密文,來做加密/解密的動作。而DES每次加密或解密的區塊大小 均為64位元,我們只要將明文/密文中每64位元當成一個區塊而加以切割,再對每一個區塊做加密/解密的動作 即可。但是對明文做區塊切割時,可能最後一個區塊的大小會小於64位元。此時,我們要在此區塊的後面附加 若干個“0"位元,直到此區塊的大小成為64位元為止。

- 另一方面,DES所用的加密/解密金鑰也是64位元,但是其中只有56個位元會真正被用到,所以有效的金鑰

長度只有56位元;其餘的8個位元可以用來當作同位檢查位元(Parity Check Bits)或是設成任意值。而DES 加密與解密所用的演算法除了子金鑰的使用順序相反之外,其他的部份則是完全相同的。

AES加密法:

- 有鑒於DES密碼系統在未來有可能被破解的危機,美國國家標準與技術協會於1997年,公開徵選新一代的

「進階加密標準」 (Advanced Encryption Standard,AES)。最後在2000年10月,選定「Rijndael演算 法」做為AES的標準演算法。但是美國國家標準與技術協會並不是完全依照Rijndael演算法原來的方式,而是 有做過適當的修正,使其較能符合目前一般的使用環境。AES未來將廣為美國政府與相關單位所使用,用來保護 敏感但非機密的資料。

- AES是一個採用反覆重排的方式來達到對資料進行加密與解密的演算法。其金鑰長度有128、192、256位元

三種可以選擇,因此密碼系統有AES-128、AES-192、AES-256的分別。而原先的Rijndael演算法可以提供128 、192、256位元三種明文區塊長度;AES為了簡化其複雜度,只提供128位元的明文區塊長度。

RSA加密法:

- 1977年美國麻省理工學院R. Rivest、A. Shamir、A. Adleman三位教授,共同發明。美國的專利是於1983年9月通過,專利號碼是4,405,829(剛好是個質數),已於2000年到期。目前幾乎所有的瀏覽器皆內建此密碼系統,而每個使用者皆有所謂公開金鑰(public key)及與之對應的私密金鑰(private key)。

資料出處:葉義雄、林祝興、王銓祺、詹進科、陳以德, “資通安全專輯之十七:密碼與標準,”第一章與第四章, 行政院國家科學委員會科學技術資料中心, 2005.6.

[編輯] 三、心得報告

楊縢清:

- 在學習AES加密法之前,我們已經運用過DES加密法中輸入64位元明文,56位元金鑰加密而後產生出64位元的密文。然而,為了避免DES加密法被破解,美國研發出將128位元明文輸入,128位元較加密而後產生出128位元的密文,此種AES加密法將位元長度加長並加以修改更可以維護資料的保密性。

- 討論期間我們更運用了上課中所學習到的程式語言,雖然沒有達到所設想的進度,但此讀書會對我們也是一種學習經驗。

廖晏辰:

- 之前在選修其他課程的時候,就曾經接觸過部分RSA加密法,當時只對他有一點基礎的概念,核心的部分並沒有詳細的認知,透過這次的機會,對於其原理與應用的方法有了比較深入的了解

- 這次選讀的書籍是網路安全,其中在於RSA等等加密工具有相當仔細的介紹,RSA從1990到現在,還是被廣泛使用在各種場合,包含商業、政府單位等等。透過兩把非對稱的key來對資料做加密,期被破解的機率大幅的降低,更能提升資訊的安全程度。目前能將RSA加密法結合憑證等等工具,讓複雜度又更加提升。

莊峻鴻:

- 這讀書會是配合我們專題所創立的,當初對於我們專題的內容真的是一知半解,但透過這幾個月下來的導讀及實際操作後,對於Smart Card Crypto 的資訊也略知一二啦,像是如何寫一個RSA的加解密程式或是寫一個Socket去傳輸公開金鑰給對方,解開我們所加密的資料,這些都對我們的專題上有很大的幫助。